Как взломать iPhone?

Скандал с утечкой данных из iPhone голливудских знаменитостей случился весьма некстати. Он произошел накануне большого анонса iPhone 6. Как было продемонстрировано, взломать iCloud можно. Более того, это оказалось даже не сложно.

Взлом iCloud

Поэтому тема безопасности и сохранности данных во время анонса стала ключевой. После взлома iCloud американский разработчик сразу заблокировал возможность многократного ввода персонального пароля в Find My iPhone, именно через этот сервис был осуществлен массовый взлом звездных аккаунтов.

В Apple только приступили к созданию новейших и надежных методов защиты, хотя их выход можно ожидать в ближайшие недели. Эксперты по заказу ресурса Ars Technica изучили возможность взлома iCloud после известного инцидента. По результатам проверки они заявили, вскрыть ресурс можно. Они описали два таких способа.

Взлом iPhone — первый способ

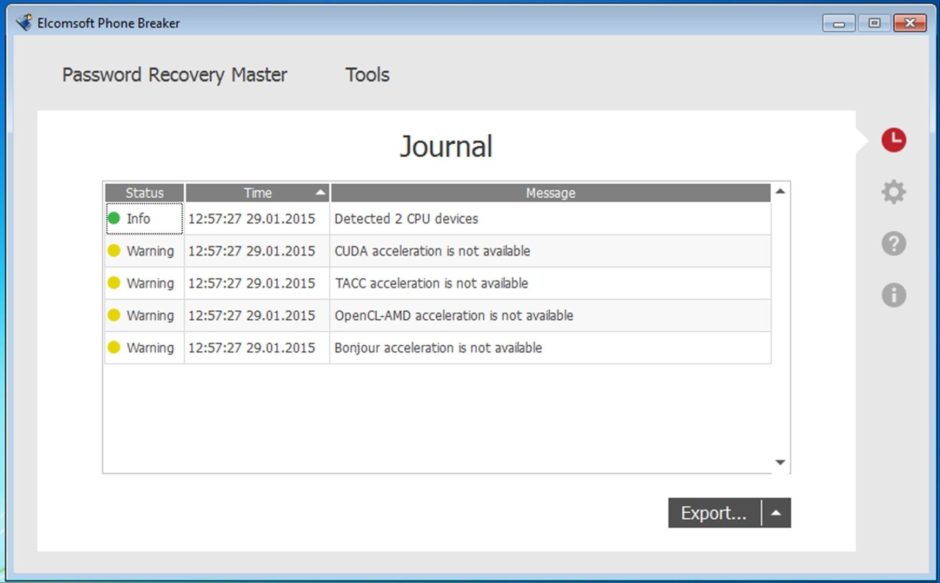

EPPB и EIFT

При первом способе взломщик должен заполучить образ системы коммуникатора, он сохраняется автоматическим путем на iCloud. Благодаря этому можно оперативно восстанавливать данные в случае необходимости. Эксперты для получения образа воспользовались двумя программами: EPPB — Elcomsoft Phone Password Breaker и EIFT — Elcomsoft iOS Forensic Toolkit.

Взломщику не достаточно просто заполучить образ, который является зашифрованным файлом. Первая прошивка EPPB используется для расшифровки данных, EIFT – вторая прошивка нужно для осуществления переноса образа с коммуникатора на компьютер. Разработчик продукта EPPB создал программу для специалистов правоохранительной системы, которая строго отслеживает распространение продукта и попытки его получить.

Получить Apple ID

Чтобы программа заработала, взломщику необходимо получить Apple ID с паролем. Они позволят выгрузить образ системы iPhone из iCloud, после нужно сделать подбор шифровальных ключей для получения всех файлов из образа. Apple ID и пароль можно получить многими способами, например, с помощью фишингового письма.

Сообщения iMessage

Хотя разработчик сейчас немного усложнил задачу потенциального взломщика, теперь для получения права посещения iCloud, кроме Apple ID с паролем, пользователь должен вывести в дополнительном окошке код из четырех знаков. Сам код владелец получает в виде текстового сообщения на iMessage или же в виде всплывающего уведомления, которое высылается в устройство, указанное в списке доверенных адресов.

Ради справедливости надо отметить, экспертам не сразу удался взлом iPhone 5s. Программа EIFT не умеет вскрывать или обходить код 64-битного ARM-процессора. Если вскрыть «по проводу» iPhone 5s не удалось, то iPhone 4 с поддержкой iOS 5.1 покорился экспертам-«взломщикам» легко.

Взломщику не важно, как будет получен образ системы, а сохранить на другом устройстве его можно простыми и стандартными способами iTunes.

Скачанный из iCloud образ вскрывается с помощью EPPB, затем путем подбора подходящих ключей открываются все файлы. Кстати, во время эксперимента это было осуществлено на стандартном компьютере на Intel Atom, но процесс «вскрытия» растянулся на 2 дня. Чем компьютер мощнее, тем быстрее можно совершить и взлом системы, и вскрытие файлов.

Взлом iPhone — второй способ

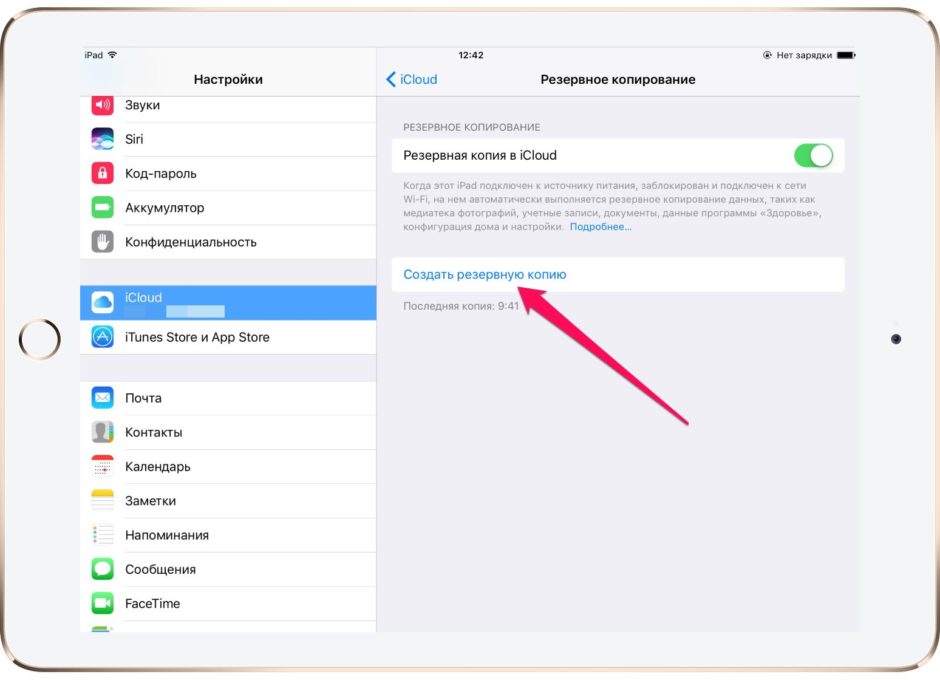

Резервная копия iPhone в iCloud

Этот способ нельзя назвать взломом. Чтобы получить доступ к данным простым способом, нужны три компонента: Apple ID, личный пароль и так называемый «чистый» коммуникатор. Резервную копию можно восстановить на любой iPhone, для этого необходимо войти в iCloud с чистого аппарата. Злоумышленник вводит имеющиеся данные жертвы, а затем он загружает на свой iPhone копию данных из отслеживаемого коммуникатора. Теперь он может знакомиться с историей входящих и исходящих звонков, фотографиями и переписками в iPhone.

Find My iPhone

Злоумышленник даже сможет запустить Find My iPhone, используя интерфейс iCloud, так, он будет отслеживать перемещение iPhone, который находится «под колпаком». Также можно через облачные возможности iCloud и дальше просматривать фотографии, видеоматериалы, историю звонков, переписку и посещаемые браузеры.

Именно введение двухступенчатой аутентификации в iCloud сможет значительно повысить защиту облачного сервиса. Хотя специалисты утверждают, что специальный код является временной мерой, и введение его не будет достаточным. Они рекомендуют разработчику сделать более надежным шифрование бэкапов.